Методический документ ИТ.ОС.В4.ПЗ “Профиль защиты операционных систем типа "В" четвертого класса защиты” (утв. Федеральной службой по техническому и экспортному контролю 11 мая 2017 г.)

Перечень сокращений

| ЗБ | - | задание по безопасности |

|---|---|---|

| ИС | - | информационная система |

| ИТ | - | информационная технология |

| ОО | - | объект оценки |

| ОС | - | операционная система |

| ОУД | - | оценочный уровень доверия |

| ПЗ | - | профиль защиты |

| ПФБ | - | политика функций безопасности |

| СВТ | - | средство вычислительной техники |

| СЗИ | - | средство защиты информации |

| ТДБ | - | требования доверия к безопасности объекта оценки |

| УК | - | управление конфигурацией |

| ФБО | - | функциональные возможности безопасности объекта оценки |

| ФТБ | - | функциональные требования безопасности к объекту оценки |

1. Общие положения

Настоящий методический документ ФСТЭК России разработан и утвержден в соответствии с подпунктом 4 пункта 8 Положения о Федеральной службе по техническому и экспортному контролю, утвержденного Указом Президента Российской Федерации от 16 августа 2004 г. № 1085, и предназначен для организаций, осуществляющих в соответствии с законодательством Российской Федерации работы по созданию средств защиты информации (далее - разработчики, производители), заявителей на осуществление сертификации продукции (далее - заявители), а также для испытательных лабораторий и органов по сертификации, выполняющих работы по сертификации средств защиты информации на соответствие обязательным требованиям по безопасности информации при проведении ими работ по сертификации операционных систем на соответствие Требованиям безопасности информации к операционным системам, утвержденным приказом ФСТЭК России от 19 августа 2016 г. № 119.

Настоящий методический документ ФСТЭК России детализирует и определяет взаимосвязи требований и функций безопасности операционных систем (далее - ОС), установленных Требованиями безопасности информации к ОС, утвержденными приказом ФСТЭК России от 19 августа 2016 г. № 119.

Профиль защиты учитывает положения национальных стандартов Российской Федерации ГОСТ Р ИСО/МЭК 15408 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий".

2. Введение профиля защиты

Данный раздел содержит информацию общего характера. Подраздел "Ссылка на профиль защиты" включает идентификационные сведения о профиле защиты (далее - ПЗ), которые предоставляют маркировку и описательную информацию, необходимую для контроля и идентификации ПЗ и объекта оценки (далее - ОО), к которому он относится. Подраздел "Аннотация объекта оценки" содержит краткое описание использования ОО и его основные характеристики безопасности.

2.1. Ссылка на профиль защиты

| Наименование ПЗ: | Профиль защиты операционных систем типа "В" четвертого класса защиты. |

|---|---|

| Тип ОС: | ОС типа "В". |

| Класс защиты: | Четвертый. |

| Версия ПЗ: | Версия 1.0. |

| Обозначение ПЗ: | ИТ.ОС.В4.ПЗ. |

| Идентификация ОО: | ОС типа "В" четвертого класса защиты. |

| Уровень доверия: | Оценочный уровень доверия 3 (ОУД3), усиленный компонентами ADV_FSP.6 "Полная полуформальная функциональная спецификация с дополнительной формальной спецификацией", ADV_IMP.2 "Полное отображение представления реализации ФБО", ADV_TDS.6 "Полный полуформальный модульный проект с формальным представлением проекта на верхнем уровне", ALC_CMC.4 "Поддержка генерации, процедуры приемки и автоматизация", ALC_FLR.1 "Базовое устранение недостатков", ALC_TAT.1 "Полностью определенные инструментальные средства разработки", AVA_VAN.5 "Усиленный методический анализ", расширенный компонентами ADV_IMP_EXT.3 "Реализация ОО", ALC_FPU_EXT.1 "Процедуры обновления программного обеспечения операционной системы", ALC_LCD_EXT.3 "Определенные разработчиком сроки поддержки", AMA_SIA_EXT.3 "Анализ влияния обновлений на безопасность операционной системы", AMA_SIA_EXT.6 "Анализ влияния внешних модулей уровня ядра на безопасность операционной системы" и AVA_CCA_EXT.1 "Анализ скрытых каналов". |

| Идентификация: | Требования безопасности информации к операционным системам, утвержденные приказом ФСТЭК России от 19 августа 2016 г. № 119. ГОСТ Р ИСО/МЭК 15408 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий". |

| Ключевые слова: | Операционные системы, ОС реального времени. |

2.2. Аннотация профиля защиты

Настоящий ПЗ определяет требования безопасности к операционным системам реального времени (тип "В") четвертого класса защиты.

2.2.1. Ключевые термины, используемые в профиле защиты

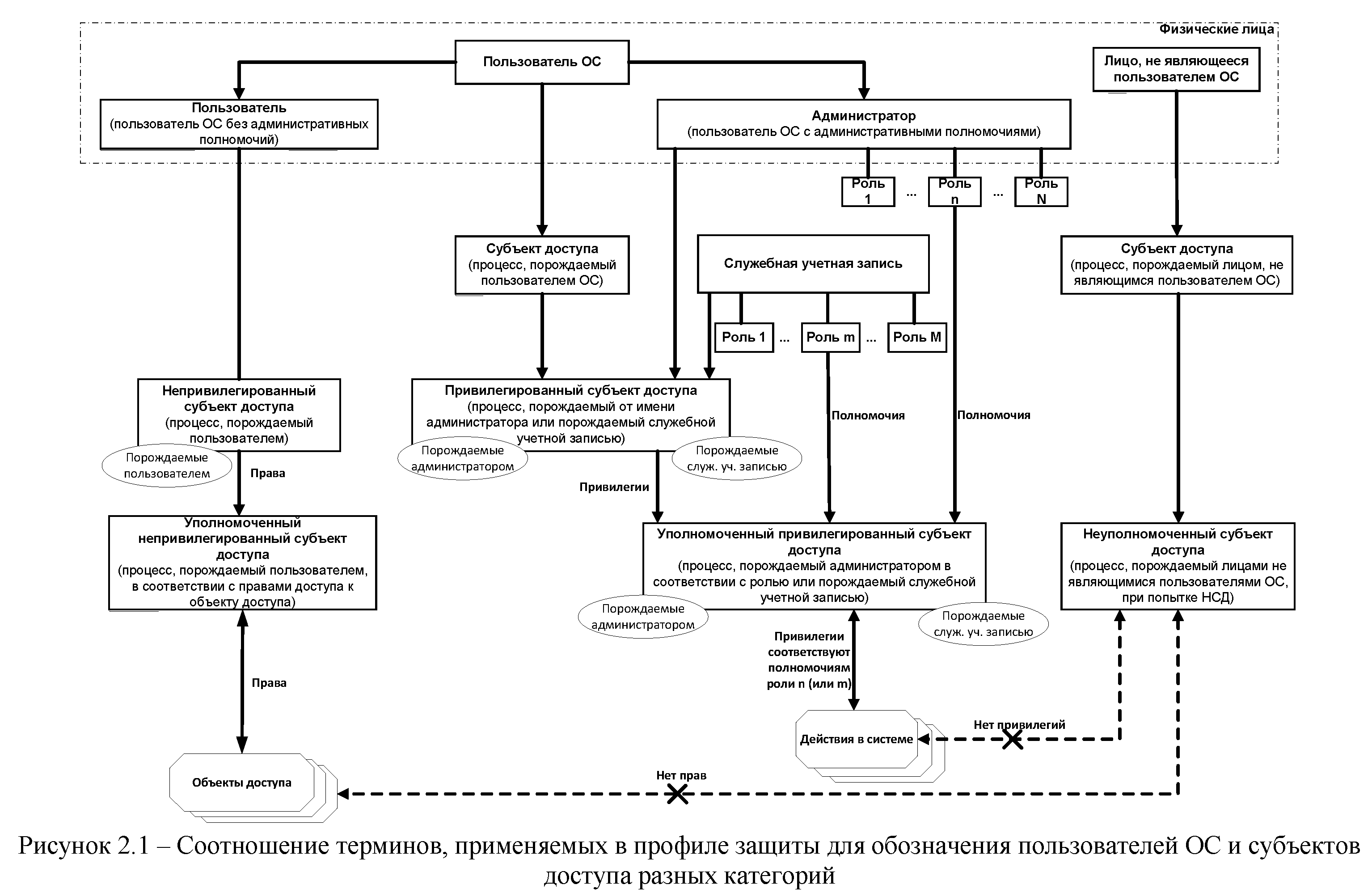

Ниже приведены ключевые термины, используемые в профиле защиты при задании требований безопасности ОС и относящиеся к различным категориям пользователей ОС и субъектов доступа, и их определения.

Администратор: пользователь ОС, уполномоченный выполнять некоторые действия по администрированию ОС (имеющий административные полномочия) в соответствии с установленной ролью и требуемыми привилегиями в ОС на выполнение этих действий.

Непривилегированный субъект доступа: процесс, порождаемый пользователем.

Неуполномоченный субъект доступа: процесс, порождаемый лицами, не являющимися пользователями ОС, при попытке несанкционированного доступа.

Объект доступа: единица информационного ресурса (файл, каталог, том, устройство и (или) иные), доступ к которой регламентируется правилами разграничения доступа и по отношению к которой субъекты доступа выполняют операции.

Пользователь: пользователь ОС, не имеющий административных полномочий.

Пользователь ОС: лицо (администратор, пользователь), которому разрешено выполнять некоторые действия (операции) по администрированию ОС или обработке информации в ОС.

Привилегированный субъект доступа: процесс, порождаемый администратором или от имени служебной учетной записи ОС.

Роль: предопределенная совокупность правил, устанавливающих допустимое взаимодействие с ОС.

Субъект доступа: процесс, порождаемый пользователем ОС (пользователем или администратором).

Уполномоченный непривилегированный субъект доступа: процесс, порождаемый пользователем в соответствии с правами доступа к объекту доступа.

Уполномоченный привилегированный субъект доступа: процесс, порождаемый администратором или от имени служебной учетной записи в соответствии с ролью.

Соотношение терминов, применяемых в настоящем профиле защиты для обозначения пользователей ОС и субъектов доступа различных категорий представлено на рисунке 2.1.

2.2.2. Использование и основные характеристики безопасности объекта оценки

ОО представляет собой программное средство (комплекс программ), реализующее (реализующий) функции защиты от несанкционированного доступа к информации, обрабатываемой на средствах вычислительной техники, находящихся под управлением данного программного средства (комплекса программ).

ОО должен обеспечивать нейтрализацию следующих угроз безопасности информации:

несанкционированный доступ к объектам доступа со стороны субъектов доступа, для которых запрашиваемый доступ не разрешен;

ограничение нарушителем доступа пользователей ОС к ресурсам средства вычислительной техники, на котором установлена ОС за счет длительного удержания вычислительного ресурса в загруженном состоянии путем осуществления нарушителем многократных запросов, требующих большого количества времени на их обработку;

недоступность вычислительных ресурсов (процессорное время, оперативная память) для критичных служб ОС и функционирующего прикладного программного обеспечения (приложений) вследствие нерационального распределения ресурсов между потоками служб и приложений (без учета степени их критичности);

несанкционированное или непреднамеренное удаление информации со средства вычислительной техники, функционирующего под управлением ОС;

утечка или несанкционированное изменение информации в оперативной памяти, используемой различными процессами и формируемыми ими потоками данных;

несанкционированное внесение нарушителем изменений в объекты хранения конфигурационных данных, которые влияют на функционирование отдельных сервисов, приложений или ОС в целом;

осуществление восстановления (подбора) аутентификационной информации администраторов и пользователей ОС;

использование нарушителем идентификационной и начальной аутентификационной информации, соответствующей учетной записи пользователя ОС;

несанкционированное внесение изменений в журналы регистрации событий безопасности ОС (журналы аудита);

несанкционированный доступ к информации вследствие использования пользователями неразрешенного программного обеспечения;

несанкционированный доступ субъектов доступа к информации, обработка которой осуществлялась в рамках сеансов (сессий) других субъектов доступа.

В состав ОС как объекта оценки входят следующие компоненты:

загрузчик ОС, обеспечивающий загрузку ядра ОС;

ядро ОС, обеспечивающее управление ресурсами средства вычислительной техники (процессорное время, оперативная память и другие) и выполнение базовых функций по защите информации;

модули уровня ядра (программы, загружаемые ядром ОС и расширяющие его базовые функциональные возможности);

службы ОС, обеспечивающие выполнение функций по обработке и защите информации.

Архитектура безопасности ОС должна обеспечивать:

реализацию монитора обращений, обеспечивающую возможность его исчерпывающего анализа и тестирования;

защищенность монитора обращений (диспетчера доступа) от проникновения (вмешательства), преодоления и обхода;

невозможность доступа субъектов доступа к объектам доступа в обход установленных правил разграничения доступа (управления доступом) в случае сбоя монитора обращений (диспетчера доступа) до восстановления его работоспособности.

В ОС должны быть реализованы следующие функции безопасности:

идентификация и аутентификация;

управление доступом;

регистрация событий безопасности;

ограничение программной среды;

изоляция процессов;

защита памяти;

контроль целостности;

обеспечение надежного функционирования.

В среде, в которой ОС функционирует, должны быть реализованы следующие функции безопасности:

физическая защита;

доверенная загрузка ОС;

обеспечение условий безопасного функционирования ОС;

обеспечение доверенного маршрута;

обеспечение доверенного канала.

Функции безопасности ОС должны обладать составом функциональных возможностей (функциональных требований безопасности), обеспечивающих реализацию этих функций.

В настоящем ПЗ изложены следующие виды требований безопасности, предъявляемые к ОС:

функциональные требования безопасности;

требования доверия к безопасности.

Функциональные требования безопасности ОС, изложенные в ПЗ, включают:

требования к идентификации и аутентификации;

требования к управлению доступом;

требования к регистрации событий безопасности;

требования к ограничению программной среды;

требования к изоляции процессов;

требования к защите памяти;

требования к контролю целостности;

требования к обеспечению надежного функционирования.

Функциональные требования безопасности для ОС выражены на основе компонентов требований из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-2-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности" и специальных (расширенных) компонентов.

Состав функциональных требований безопасности, включенных в настоящий ПЗ, обеспечивает следующие функциональные возможности ОС типа "В":

идентификация и аутентификация пользователя до выполнения любых действий по доступу в информационную систему или администратора до выполнения действий по управлению ОС;

возможность задания политики дискреционного и (или) ролевого управления доступом для установленного множества операций, выполняемых субъектами доступа по отношению к объектам доступа;

возможность реализации дискреционного и (или) ролевого управления доступом на основе списков управления доступом (или матрицы управления доступом) и (или) ролей;

возможность установки ПО (компонентов ПО) только администраторами;

контроль целостности компонентов ПО, разрешенного для запуска, и реагирование на попытки запуска компонентов ПО, целостность которых была нарушена;

обеспечение недоступности остаточной информации при распределении или освобождении ресурса памяти;

возможность задания правил автоматического запуска компонентов ПО при загрузке ОС;

возможность задания правил запуска компонентов ПО в процессе функционирования ОС;

контроль целостности компонентов ПО, разрешенного для запуска, и реагирование на попытки запуска компонентов ПО, целостность которых была нарушена;

возможность обеспечения защиты от несогласованностей, возникающих на уровне процессов при параллельной работе с ресурсами средства вычислительной техники и объектами доступа ОС;

возможность блокирования попыток доступа к объектам доступа, если в момент обращения они используются другими процессами;

возможность безопасного выделения областей оперативной памяти;

обеспечение возможности выполнения определенной задачи системой реального времени в рамках заданных временных ограничений;

защита хранимой аутентификационной информации от неправомерного доступа к ней и раскрытия;

постоянный контроль и проверка правомочности обращений субъектов доступа к объектам доступа;

возможность обеспечения надежных меток времени при проведении аудита безопасности;

возможность тестирования (самотестирования) функций безопасности ОС, проверки целостности ПО ОС и целостности данных (параметров) ОС;

возможность защиты данных аудита от несанкционированного раскрытия при их передаче;

возможность обеспечения восстановления штатного режима функционирования ОС без потери данных функций безопасности ОС;

возможность завершения работы или восстановления (для предусмотренных сценариев сбоев) штатного функционирования ОС;

возможность со стороны администратора управлять атрибутами безопасности;

возможность со стороны администратора управлять данными (данными операционной системы), используемыми функциями безопасности ОС;

возможность со стороны администратора управлять выполнением функций безопасности ОС;

возможность со стороны администратора управлять параметрами функций безопасности ОС, данными аудита;

поддержка определенных ролей для ОС и их ассоциация с пользователями ОС;

возможность со стороны администратора управлять списком задач системы реального времени, для которых требуется выполнение в рамках заданных временных ограничений, временными ограничениями на выполнение задач системой реального времени;

возможность включения и исключения событий в совокупность событий, подвергающихся аудиту, предоставляемая администратору;

возможность предоставления администратору всей информации аудита в понятном для него виде;

возможность защиты хранимых записей регистрации событий безопасности ОС (аудита) от несанкционированного удаления и предотвращения модификации записей аудита;

возможность выполнения действий, направленных на сохранение данных журнала регистрации событий безопасности ОС и обеспечивающих непрерывность процесса аудита, если журнал регистрации событий безопасности ОС превысит определенный администратором размер;

возможность выполнения действий, направленные на предотвращение потери данных аудита при переполнении журнала аудита;

возможность полнотекстовой регистрации привилегированных команд (команд, управляющих системными функциями);

возможность передавать данные аудита для внешнего хранения;

возможность регистрации (аудита) событий безопасности, которые в соответствии с национальным стандартом Российской Федерации ГОСТ Р ИСО/МЭК 15408 2 2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности" включены в базовый уровень аудита.

Требования доверия к безопасности ОС сформированы на основе компонентов требований из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-3-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности" и специальных (расширенных) компонентов.

Требования доверия к безопасности ОС образуют оценочный уровень доверия 3 (ОУД3), усиленный компонентами ADV_FSP.6 "Полная полуформальная функциональная спецификация с дополнительной формальной спецификацией", ADV_IMP.2 "Полное отображение представления реализации ФБО", ADV_TDS.6 "Полный полуформальный модульный проект с формальным представлением проекта на верхнем уровне", ALC_CMC.4 "Поддержка генерации, процедуры приемки и автоматизация", ALC_FLR.1 "Базовое устранение недостатков", ALC_TAT.1 "Полностью определенные инструментальные средства разработки", AVA_VAN.5 "Усиленный методический анализ", расширенный компонентами ADV_IMP_EXT.3 "Реализация ОО", ALC_FPU_EXT.1 "Процедуры обновления программного обеспечения операционной системы", ALC_LCD_EXT.3 "Определенные разработчиком сроки поддержки", AMA_SIA_EXT.3 "Анализ влияния обновлений на безопасность операционной системы", AMA_SIA_EXT.6 "Анализ влияния внешних модулей уровня ядра на безопасность операционной системы" и AVA_CCA_EXT.1 "Анализ скрытых каналов".

В целях обеспечения условий безопасного функционирования ОС в настоящем ПЗ определены цели и требования для среды функционирования ОС.

2.2.3. Тип объекта оценки

ОО является ОС типа "В".

ОС типа "В" - операционная система, предназначенная для обеспечения реагирования на события в рамках заданных временных ограничений при заданном уровне функциональности.

2.2.4. Доступные аппаратные средства, программное обеспечение, программно-аппаратные средства, не входящие в объект оценки

В рамках настоящего ПЗ аппаратные средства, программное обеспечение, программно-аппаратные средства, не входящие в ОО, не рассматриваются.

2.3. Соглашения

Национальные стандарты Российской Федерации ГОСТ Р ИСО/МЭК 15408 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий" допускают выполнение определенных операций над компонентами требований безопасности. Соответственно в настоящем ПЗ используются операции "уточнение", "выбор", "назначение" и "итерация".

Операция "уточнение" используется для добавления в компонент требований некоторых подробностей (деталей) и, таким образом, ограничивает диапазон возможностей по удовлетворению требований. Результат операции "уточнение" в настоящем ПЗ обозначается полужирным текстом.

Операция "выбор" используется для выбора одного или нескольких элементов из перечня в формулировке компонента требований. Результат операции "выбор" в настоящем ПЗ обозначается подчеркнутым курсивным текстом.

Операция "назначение" используется для присвоения конкретного значения ранее неконкретизированному параметру в компоненте требований. Операция "назначение" обозначается заключением присвоенного значения параметра в квадратные скобки, [назначаемое (присвоенное) значение параметра].

В настоящем ПЗ используются компоненты требований безопасности, включающие частично выполненные операции "назначение" и предполагающие завершение операций в задании по безопасности (ЗБ). В данных компонентах незавершенная часть операции "назначения" обозначается как [назначение: область предполагаемых значений].

В настоящий ПЗ включен ряд требований безопасности, сформулированных в явном виде (расширенные (специальные) требования безопасности). Краткая форма имен компонентов требований, сформулированных в явном виде, содержит текст (EXT).

Операция "итерация" используется для выражения двух или более требований безопасности на основе одного компонента требований безопасности; при этом осуществляется различное выполнение других операций ("уточнение", "выбор" и (или) "назначение") над этим компонентом.

Настоящий профиль защиты содержит ряд незавершенных операций над компонентами функциональных требований безопасности. Эти операции должны быть завершены в задании по безопасности для конкретной реализации ОС.

3. Утверждение о соответствии

3.1. Утверждение о соответствии ГОСТ Р ИСО/МЭК 15408

Настоящий ПЗ разработан с учетом положений национальных стандартов Российской Федерации ГОСТ Р ИСО/МЭК 15408-2-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности" и ГОСТ Р ИСО/МЭК 15408-3-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности".

Настоящий профиль защиты содержит расширенные (специальные) требования безопасности, разработанные в соответствии с правилами, установленными национальными стандартами Российской Федерации ГОСТ Р ИСО/МЭК 15408 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий" (ADV_IMP_EXT.3 "Реализация ОО", ALC_FPU_EXT.1 "Процедуры обновления программного обеспечения операционной системы", ALC_LCD_EXT.3 "Определенные разработчиком сроки поддержки", AMA_SIA_EXT.3 "Анализ влияния обновлений на безопасность операционной системы", AMA_SIA_EXT.6 "Анализ влияния внешних модулей уровня ядра на безопасность операционной системы" и AVA_CCA_EXT.1 "Анализ скрытых каналов", FDP_RSI_EXT.1 "Управление установкой программного обеспечения", FDP_RSP_EXT.1 "Правила запуска компонентов программного обеспечения", FDP_RSP_EXT.2 "Контроль запуска компонентов программного обеспечения", FPO_DFS_EXT.1 "Изоляция процессов", FPO_OBF_EXT.1 "Блокирование файлов процессами", FPO_RIP_EXT.1 "Безопасное выделение областей оперативной памяти", FPO_RTM_EXT.1 "Обеспечение выполнения задачи в интервал времени", FPT_MTR_EXT.1 "Монитор обращений", FPT_APW_EXT.1 "Защита хранимой аутентификационной информации", FRU_PRS_EXT.3 "Приоритизация процессов").

3.2. Утверждение о соответствии профилям защиты

Соответствие другим профилям защиты не требуется.

3.3. Утверждение о соответствии пакетам

Заявлено о соответствии настоящего ПЗ следующему пакету:

пакет требований доверия: оценочный уровень доверия 3 (ОУД3), усиленный компонентами ADV_FSP.6 "Полная полуформальная функциональная спецификация с дополнительной формальной спецификацией", ADV_IMP.2 "Полное отображение представления реализации ФБО", ADV_TDS.6 "Полный полуформальный модульный проект с формальным представлением проекта на верхнем уровне", ALC_CMC.4 "Поддержка генерации, процедуры приемки и автоматизация", ALC_FLR.1 "Базовое устранение недостатков", ALC_TAT.1 "Полностью определенные инструментальные средства разработки", AVA_VAN.5 "Усиленный методический анализ", расширенный компонентами ADV_IMP_EXT.3 "Реализация ОО", ALC_FPU_EXT.1 "Процедуры обновления программного обеспечения операционной системы", ALC_LCD_EXT.3 "Определенные разработчиком сроки поддержки", AMA_SIA_EXT.3 "Анализ влияния обновлений на безопасность операционной системы", AMA_SIA_EXT.6 "Анализ влияния внешних модулей уровня ядра на безопасность операционной системы" и AVA_CCA_EXT.1 "Анализ скрытых каналов".

3.4. Обоснование соответствия

Включение функциональных требований и требований доверия к ОС в настоящий ПЗ определяется Требованиями безопасности информации к операционным системам, утвержденными приказом ФСТЭК России от 19 августа 2016 г. № 119.

3.5. Изложение соответствия

При разработке ЗБ и (или) других ПЗ на основе настоящего профиля защиты устанавливаются следующие типы соответствия:

"строгое" соответствие - если настоящий ПЗ является единственным ПЗ, утверждение о соответствии которому включено в ЗБ;

"демонстрируемое" соответствие - если ОО является комплексным продуктом (изделием), и в ЗБ включено утверждение о соответствии настоящему ПЗ и другому (другим) ПЗ.

4. Определение проблемы безопасности

Данный раздел содержит описание следующих аспектов решаемой с использованием ОС проблемы безопасности:

угроз безопасности, которым должны противостоять ОО и среда функционирования ОО;

политик безопасности, которые должен выполнять ОО;

предположений безопасности (обязательных условий безопасного использования ОО).

4.1. Угрозы

4.1.1. Угрозы, которым должен противостоять объект оценки

В настоящем ПЗ определены следующие угрозы, которым необходимо противостоять средствами ОО.

Угроза-1

1. Аннотация угрозы - несанкционированный доступ к объектам доступа со стороны субъектов доступа, для которых запрашиваемый доступ не разрешен.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - осуществление несанкционированного доступа субъектов доступа к объектам файловой системы и устройствам, нарушение правил управления доступом к объектам файловой системы и устройствам, программное воздействие на интерфейс программирования приложений, переполнение буфера.

4. Используемые уязвимости - недостатки механизмов управления доступом, связанные с возможностью осуществления несанкционированного доступа к объектам файловой системы и устройствам.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, содержащаяся в объектах файловой системы, устройства.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность.

7. Возможные последствия реализации угрозы - несанкционированное ознакомление с информацией, размещаемой на СВТ, несанкционированные действия по отношению к объектам файловой системы и устройствам.

Угроза-2

1. Аннотация угрозы - ограничение нарушителем доступа пользователей ОС к ресурсам средства вычислительной техники, на котором установлена ОС за счет длительного удержания вычислительного ресурса в загруженном состоянии путем осуществления нарушителем многократных запросов, требующих большого количества ресурсов на их обработку.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - выполнение запросов и иные обращения к ОС, связанные с расходованием ресурсов СВТ (времени процессора, оперативной и внешней памяти): загрузка процессора бесконечными вычислениями, нецелевое расходование памяти за счет деструктивного использования механизма рекурсии и др.

4. Используемые уязвимости - недостатки механизмов балансировки нагрузки и распределения (ограничения использования) вычислительных ресурсов СВТ.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, обрабатываемая на СВТ.

6. Нарушаемые свойства безопасности информационных ресурсов - доступность.

7. Возможные последствия реализации угрозы - недоступность информации, обрабатываемой на СВТ, для пользователей ОС.

Угроза-3

1. Аннотация угрозы - несанкционированное или ошибочное удаление информации со средства вычислительной техники, функционирующего под управлением ОС.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - осуществление несанкционированного или ошибочного удаления информации при наличии прав на удаление информации.

4. Используемые уязвимости - недостатки механизмов обеспечения резервирования и восстановления защищаемой информации на СВТ.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, содержащаяся в объектах файловой системы.

6. Нарушаемые свойства безопасности информационных ресурсов - доступность.

7. Возможные последствия реализации угрозы - отсутствие на СВТ информации, требуемой для пользователей ОС.

Угроза-4

1. Аннотация угрозы - утечка или несанкционированное изменение информации в оперативной памяти, используемой различными процессами и формируемыми ими потоками данных.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы - осуществление доступа к сегментам (областям, блокам) оперативной памяти, используемой процессами и формируемыми ими потоками данных, или к сегментам (областям, блокам) оперативной памяти, в которых расположен буфер обмена для кэширования данных.

4. Используемые уязвимости - недостатки механизмов обеспечения недоступности процессов обработки информации в ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация в оперативной памяти СВТ.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность.

7. Возможные последствия реализации угрозы - несанкционированное ознакомление и (или) нарушение целостности информации, запрашиваемой процессами обработки информации, несанкционированная модификация потоков данных, формируемых процессами обработки информации для внесения изменений в объекты файловой системы и обращения к устройствам СВТ.

Угроза-5

1. Аннотация угрозы - несанкционированное внесение нарушителем изменений в конфигурационные (и иные) данные, которые влияют на функционирование отдельных сервисов, приложений или ОС в целом.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - внесение изменений в системный реестр или иной каталог конфигурационных данных.

4. Используемые уязвимости - недостатки механизмов контроля доступа к системному реестру (или иному каталогу конфигурационных данных).

5. Вид информационных ресурсов, потенциально подверженных угрозе - конфигурационные данные ОС.

6. Нарушаемое свойство безопасности активов - целостность, доступность.

7. Возможные последствия реализации угрозы - нарушение штатных режимов функционирования системного и прикладного программного обеспечения.

Угроза-6

1. Аннотация угрозы - осуществление восстановления (подбора) аутентификационной информации пользователей ОС.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы - подбор аутентификационной информации.

4. Используемые уязвимости - недостатки механизмов идентификации и аутентификации; возможность доступа к месту хранения аутентификационной информации.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, обрабатываемая на СВТ; данные аудита.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность, доступность, достоверность.

7. Возможные последствия реализации угрозы - осуществление несанкционированных действий по отношению к объектам файловой системы и устройствам с использованием полномочий скомпрометированной учетной записи пользователя ОС; недостоверность данных аудита (все действия, выполненные нарушителем, будут ассоциированы с пользователем ОС, который этих действий не совершал).

Угроза-7

1. Аннотация угрозы - использование нарушителем идентификационной и начальной аутентификационной информации, соответствующей учетной записи пользователя ОС.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы - преодоление механизмов идентификации и (или) аутентификации ОС за счет использования полученной нарушителем идентификационной и начальной аутентификационной информации пользователя ОС.

4. Используемые уязвимости - недостатки механизмов идентификации и аутентификации в ОС в части задания характеристик начальной аутентификационной информации, в части механизма контроля смены начальной аутентификационной информации.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, обрабатываемая на СВТ; устройства; данные аудита.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность, доступность, достоверность.

7. Возможные последствия реализации угрозы - осуществление несанкционированных действий по отношению к объектам доступа с использованием полномочий скомпрометированной учетной записи пользователя ОС, в объеме его полномочий; недостоверность данных аудита (все действия, выполненные нарушителем, будут ассоциированы с пользователем ОС, который этих действий не совершал).

Угроза-8

1. Аннотация угрозы - несанкционированное внесение изменений в журналы регистрации событий безопасности ОС.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - осуществление несанкционированного доступа к журналам регистрации событий безопасности ОС, с возможностью его редактирования.

4. Используемые уязвимости - недостатки механизмов управления доступом к журналам регистрации событий безопасности ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, размещаемая в журналах регистрации событий безопасности ОС.

6. Нарушаемые свойства безопасности информационных ресурсов - целостность, достоверность.

7. Возможные последствия реализации угрозы - нарушение подотчетности пользователей ОС за свои действия; необнаружение администратором фактов нарушения безопасности информации; недостоверность данных аудита.

Угроза-9

1. Аннотация угрозы - несанкционированный доступ к информации вследствие использования пользователями ОС неразрешенного программного обеспечения.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - установка в ОС компонентов неразрешенного программного обеспечения.

4. Используемые уязвимости - недостатки механизмов контроля установки программного обеспечения.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, обрабатываемая на СВТ.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность, доступность.

7. Возможные последствия реализации угрозы - несанкционированный доступ к объектам файловой системы и устройствам, недоступность объектов файловой системы и устройств для пользователей ОС, несанкционированные действия по отношению к объектам файловой системы и устройствам.

Угроза-10

1. Аннотация угрозы - несанкционированный доступ субъектов доступа к информации, обработка которой осуществлялась в рамках сеансов (сессий) других субъектов доступа.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - доступ к объектам доступа, созданным другим пользователем ОС; доступ к остаточной информации, оставшейся после сеанса работы другого пользователя ОС.

4. Используемые уязвимости - недостатки механизмов управления доступом; недостатки механизмов очистки остаточной информации.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, размещаемая в объектах ОС.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность.

7. Возможные последствия реализации угрозы - несанкционированные действия по отношению к объектам файловой системы и устройствам.

Угроза-11

1. Аннотация угрозы - недоступность вычислительных ресурсов (процессорное время, оперативная память и другие) для критичных служб ОС и функционирующего прикладного программного обеспечения (приложений) вследствие нерационального распределения ресурсов между потоками служб и приложений (без учета степени их критичности)

2. Источники угрозы - программное обеспечение ОС, внутренний нарушитель.

3. Способ реализации угрозы - запуск критичных служб и приложений совместно с менее критичными службами и приложениями в условиях отсутствия управления приоритетами их выполнения.

4. Используемые уязвимости - недостатки механизмов распределения ресурсов между потоками служб и приложений и (или) их настройки.

5. Вид информационных ресурсов, потенциально подверженных угрозе - потоки критичных служб и приложений, вычислительные ресурсы.

6. Нарушаемые свойства безопасности информационных ресурсов - доступность.

7. Возможные последствия реализации угрозы - недоступность вычислительных ресурсов (процессорное время, оперативная память) для критичных служб ОС и функционирующего прикладного программного обеспечения.

4.1.2. Угрозы, которым противостоит среда

В настоящем ПЗ определена следующая угроза, которой должна противостоять среда функционирования ОО:

Угроза среды-1

1. Аннотация угрозы - нарушение целостности программных компонентов ОС.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель, программное воздействие.

3. Способ реализации угрозы - действия, направленные на несанкционированные изменения программных компонентов ОС.

4. Используемые уязвимости - недостатки механизмов защиты компонентов ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - программные компоненты ОС.

6. Нарушаемые свойства безопасности информационных ресурсов - целостность.

7. Возможные последствия реализации угрозы - нарушение целостности компонентов ОС, нарушение режимов функционирования ОС.

Угроза среды-2

1. Аннотация угрозы отключение и (или) обход нарушителями компонентов ОС, реализующих функции безопасности информации путем подмены нарушителем загружаемой ОС.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы - несанкционированное изменение пути доступа к загрузчику ОС (в конфигурации базовой системы ввода-вывода, если применимо).

4. Используемые уязвимости - недостатки управления доступом к загрузке ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, обрабатываемая на СВТ.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность, целостность, доступность.

7. Возможные последствия реализации угрозы - несанкционированный доступ к информации, обрабатываемой на СВТ, нарушение режимов функционирования ОС и СВТ.

Угроза среды-3

1. Аннотация угрозы - нарушение целостности данных (в том числе параметров настройки средств защиты информации) ОС.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы - доступ к контейнерам (файлам), в которых хранятся конфигурационные данные функций безопасности ОС до ее загрузки.

4. Используемые уязвимости - недостатки контроля физического доступа к СВТ, на которых функционирует ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - данные функций безопасности ОС.

6. Нарушаемые свойства безопасности информационных ресурсов - целостность.

7. Возможные последствия реализации угрозы - нарушение режимов функционирования ОС.

Угроза среды-4

1. Аннотация угрозы - несанкционированный доступ нарушителя к аутентификационной информации администраторов и (или) пользователей ОС.

2. Источники угрозы - внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы - доступ к контейнерам (файлам), в которых хранится аутентификационная информация (или ее образы) пользователей ОС до загрузки ОС.

4. Используемые уязвимости - недостатки контроля физического доступа к СВТ, на которых функционирует ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - аутентификационная информация (пароли) пользователей ОС.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность.

7. Возможные последствия реализации угрозы - несанкционированный доступ в ОС.

Угроза среды-5

1. Аннотация угрозы - несанкционированное внесение нарушителем изменений в журналы регистрации событий безопасности ОС за счет доступа к файлам журналов регистрации событий безопасности ОС в среде функционирования ОС с использованием специальных программных средств, предоставляющих возможность обрабатывать файлы журналов регистрации событий безопасности ОС.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - осуществление несанкционированного доступа к журналам регистрации событий безопасности ОС, за счет доступа к файлам журналов регистрации событий безопасности ОС до загрузки ОС.

4. Используемые уязвимости - недостатки контроля физического доступа к СВТ, на которых функционирует ОС.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, содержащаяся в журналах регистрации событий безопасности ОС.

6. Нарушаемые свойства безопасности информационных ресурсов - целостность.

7. Возможные последствия реализации угрозы - нарушение подотчетности пользователей ОС за свои действия; необнаружение администратором фактов нарушения безопасности информации.

Угроза среды-6

1. Аннотация угрозы - несанкционированное копирование информации из памяти средств вычислительной техники на съемные машинные носители информации (или в другое место вне информационной системы) пользователем ОС.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - копирование объектов файловой системы с использованием предоставленных субъекту доступа прав в момент обработки защищаемой информации на съемный машинный носитель для отчуждения из информационной системы и дальнейшего неправомерного использования.

4. Используемые уязвимости - недостатки контроля за действиями пользователей ОС; недостатки организационных мер защиты информации в ИС, дающие возможность нарушителям неконтролируемого вноса в контролируемую зону неразрешенных съемных машинных носителей информации и выноса любых съемных машинных носителей информации; недостатки механизмов аудита событий копирования информации на съемные машинные носители информации.

5. Вид информационных ресурсов, потенциально подверженных угрозе - информация, обрабатываемая на СВТ.

6. Нарушаемые свойства безопасности информационных ресурсов - конфиденциальность.

7. Возможные последствия реализации угрозы - неправомерное использование защищаемой информации, в том числе ознакомление с ней неограниченного круга неуполномоченных лиц.

Угроза среды-7

1. Аннотация угрозы - снижение производительности ОС из-за внедрения в нее избыточного программного обеспечения и его компонентов.

2. Источники угрозы - внутренний нарушитель.

3. Способ реализации угрозы - внедрение в ОС избыточного программного обеспечения и системных компонентов.

4. Используемые уязвимости - недостатки контроля установки программного обеспечения.

5. Вид информационных ресурсов, потенциально подверженных угрозе - программное обеспечение, информационная система, ключевая система информационной инфраструктуры.

6. Нарушаемое свойство безопасности активов - доступность.

7. Возможные последствия реализации угрозы - нарушение штатных режимов функционирования системного и прикладного программного обеспечения ОС в ИС.

4.2. Политика безопасности

ОО должен выполнять приведенные ниже политики безопасности.

Политика безопасности-1

Должны осуществляться идентификация и аутентификация пользователей ОС до выполнения любых действий по доступу в информационную систему или по управлению ОС.

Политика безопасности-2

Должна обеспечиваться возможность выполнения определенной задачи системой реального времени в рамках заданных временных ограничений.

Политика безопасности-3

В ОО для управления доступом субъектов доступа (пользователей ОС и процессов, запускаемых от имени пользователей ОС) к объектам доступа в ОС (объектам файловой системы, записям реестра и (или) иным объектам доступа) должно быть реализовано дискреционное и (или) ролевое управление доступом.

Замечание по применению: При изложении данной политики безопасности в задании по безопасности допускаются следующие сочетания реализации методов управления доступом:

дискреционное и ролевое управление доступом;

дискреционное управление доступом;

ролевое управление доступом.

Если ОО реализует мандатное управление доступом, в ЗБ следует включить соответствующие компоненты ФТБ, уточнить соответствующую цель безопасности.

Политика безопасности-4

Должна осуществляться возможность задания правил управления доступом, разрешающих или запрещающих доступ субъектов доступа к объектам доступа (объектам файловой системы, записям реестра и (или) иным объектам доступа), а также определяющих разрешенные типы доступа (операции: создание объекта файловой системы, модификация объекта файловой системы, удаление объекта файловой системы, добавление данных в объект файловой системы, удаление данных из объекта файловой системы; модификацию данных в объекте файловой системы, чтение информации из объекта файловой системы, запуск исполняемых объектов файловой системы, установка компонентов программного обеспечения) с использованием атрибутов безопасности объектов доступа и субъектов доступа на основе реализованных в ОС методов управления доступом (дискреционный, ролевой).

Политика безопасности-5

Должны обеспечиваться возможности генерирования надежных меток времени.

Политика безопасности-6

Должна обеспечиваться возможность очистки остаточной информации в памяти средства вычислительной техники при ее освобождении (распределении) или блокирование доступа субъектов доступа к остаточной информации.

Политика безопасности-7

Должна обеспечиваться изоляция программных модулей одного процесса (одного субъекта доступа) от программных модулей других процессов (других субъектов доступа).

Политика безопасности-8

Должны обеспечиваться восстановление функциональных возможностей безопасности и настроек (параметров) ОС после сбоев и отказов; сохранение штатного режима функционирования и (или) корректное восстановление штатного режима функционирования ОС при сбоях и ошибках.

Политика безопасности-9

Должны осуществляться контроль целостности компонентов операционной системы, а также иных объектов файловой системы, содержащих данные (параметры) ОС; проверка правильности выполнения функций безопасности ОС.

Политика безопасности-10

Должно осуществляться безопасное выделение областей оперативной памяти.

Политика безопасности-11

Должны обеспечиваться возможности по управлению работой ОС и параметрами ОС со стороны администраторов.

Политика безопасности-12

Должна быть обеспечена регистрация возможных событий безопасности. Механизмы регистрации должны предоставлять администратору возможность ознакомления с информацией о произошедших событиях.

Политика безопасности-13

Должны обеспечиваться контроль установки, контроль запуска и контроль целостности компонентов программного обеспечения.

Политика безопасности-14

Должна осуществляться приоритизация процессов и выделение ресурсов, доступных для разных процессов, обрабатываемых одновременно.

Политика безопасности-15

Должны обеспечиваться контроль и проверка правомочности обращений субъектов доступа к объектам доступа.

4.3. Предположения безопасности

Предположение, связанное с физическими аспектами среды функционирования

Предположение-1

Должна быть обеспечена невозможность осуществления действий, направленных на нарушение физической целостности СВТ, на котором функционирует ОС.

Предположения по отношению к аспектам связности среды функционирования

Предположение-2

Должны быть обеспечены условия технической совместимости ОС с СВТ (возможности функционирования в соответствии с установленными ФТБ) для реализации своих функциональных возможностей.

Предположение-3

Должна быть обеспечена невозможность несанкционированного внесения изменений в логику функционирования ОС через механизм обновления программного обеспечения ОС.

Предположение-4

ОС должна функционировать в соответствии с эксплуатационной документацией.

Предположение-5

Должен быть обеспечен контроль целостности внешних модулей уровня ядра получаемых от заявителя (разработчика, производителя).

Предположение-6

Должна обеспечиваться возможность генерации (определения) аутентификационной информации с метрикой качества, обеспечивающей стойкость по отношению к нарушителю с высоким потенциалом нападения.

Предположение-7

Должна обеспечиваться доверенная загрузка ОС, а также средства вычислительной техники, на котором она функционирует.

Предположение-8

Должно быть обеспечено ограничение на установку программного обеспечения и его компонентов из недоверенных источников или не задействованных в технологическом процессе обработки информации источников.

Предположение, связанное с персоналом среды функционирования

Предположение-9

Персонал, ответственный за функционирование ОС, должен обеспечивать установку, настройку и эксплуатацию ОС в соответствии с правилами по безопасной настройке и руководством пользователя (администратора).

5. Цели безопасности

5.1. Цели безопасности для объекта оценки

В данном разделе дается описание целей безопасности для ОО.

Цель безопасности-1

Идентификация и аутентификация пользователей ОС и объектов доступа

ОО должен обеспечивать возможность идентификации и аутентификации пользователей ОС до предоставления доступа в ОС.

Цель безопасности-2

Управление доступом

ОО должен обеспечивать:

дискреционное и(или) ролевое управление доступом субъектов доступа (пользователей ОС и процессов, запускаемых от имени пользователей ОС) к объектам доступа в ОС (объектам файловой системы, записям реестра и (или) иным объектам доступа) для недопущения несанкционированного доступа к объектам доступа со стороны субъектов доступа, для которых запрашиваемый доступ не разрешен;

возможность задания правил управления доступом, разрешающих или запрещающих доступ субъектов доступа к объектам доступа, а также определяющих разрешенные типы доступа с использованием атрибутов безопасности объектов доступа и субъектов доступа на основе реализованных в ОС методов управления доступом (дискреционный, ролевой);

контроль и проверку правомочности обращений субъектов доступа к объектам доступа для исключения возможности несанкционированного внесения изменений в журналы регистрации событий безопасности ОС.

Замечание по применению: При изложении данной цели безопасности в задании по безопасности допускаются следующие сочетания реализации методов управления доступом:

дискреционное и ролевое управление доступом;

дискреционное управление доступом;

ролевое управление доступом.

Если ОО реализует мандатное управление доступом, в ЗБ следует включить соответствующие компоненты ФТБ, уточнить соответствующую политику безопасности.

Цель безопасности-3

Защита от несанкционированного доступа в обход правил управления доступом

ОО должен обеспечивать:

возможность обеспечения недоступности остаточной информации при распределении или освобождении ресурса памяти для исключения возможности несанкционированного доступа субъектов доступа к информации, обработка которой осуществлялась в рамках сеансов (сессий) других субъектов доступа;

изоляцию программных модулей одного процесса (одного субъекта доступа) от программных модулей других процессов (других субъектов доступа) для исключения возможности утечки или несанкционированного изменения информации в оперативной памяти, используемой различными процессами и формируемыми ими потоками данных;

контроль установки, контроль запуска и контроль целостности компонентов программного обеспечения для исключения возможности несанкционированного доступа к информации вследствие использования пользователями ОС неразрешенного программного обеспечения;

защиту хранимой аутентификационной информации.

Цель безопасности-4

Выполнение задачи в заданный интервал времени

ОО должен обеспечивать возможность выполнения определенной задачи системой реального времени в рамках заданных временных ограничений.

Цель безопасности-5

Обеспечение целостности и восстановление компонентов ОС

ОО должен обеспечивать:

контроль целостности компонентов операционной системы, а также иных объектов файловой системы, содержащих данные (параметры) ОС, проверку правильности выполнения собственных функций безопасности для исключения возможности несанкционированного внесения нарушителем изменений в конфигурационные данные, которые влияют на функционирование отдельных сервисов, приложений или ОС в целом;

возможность восстановления функциональных возможностей безопасности и настроек (параметров) ОС после сбоев и отказов, а также сохранения штатного режима функционирования и (или) корректного восстановления штатного режима функционирования ОС при сбоях и ошибках.

Цель безопасности-6

Обеспечение доступности ресурсов

ОО должен обеспечивать доступность сервисов и информации, возможность выделения вычислительных ресурсов для процессов в соответствии с их приоритетами:

для исключения возможности ограничения нарушителем доступа пользователей ОС к ресурсам средства вычислительной техники, на котором установлена ОС за счет длительного удержания вычислительного ресурса в загруженном состоянии путем осуществления нарушителем многократных запросов, требующих большого количества ресурсов на их обработку;

для исключения недоступности вычислительных ресурсов (процессорное время, оперативная память и другие) для критичных служб ОС и функционирующего прикладного программного обеспечения (приложений) вследствие нерационального распределения ресурсов между потоками служб и приложений (без учета степени их критичности).

Цель безопасности-7

Регистрация событий безопасности ОС

ОО должен обеспечивать:

регистрацию возможных нарушений безопасности и предупреждение (сигнализацию) о таких событиях безопасности в ОС;

возможность выборочного ознакомления администратора с информацией о произошедших событиях, а также обеспечивать подотчетность пользователей ОС за свои действия.

Цель безопасности-8

Генерирование временных меток

ОО должен обеспечивать генерирование надежных меток времени.

Цель безопасности-9

Управление ОС

ОО должен обеспечивать возможность управления работой ОС и параметрами ОС со стороны администраторов.

5.2. Цели безопасности для среды функционирования

В данном разделе дается описание целей безопасности для среды функционирования ОО.

Цель для среды функционирования ОО-1

Совместимость

ОО должен быть совместим с СВТ (ИС), в котором (которой) он функционирует.

Цель для среды функционирования ОО-2

Эксплуатация ОО

Должны быть обеспечены установка, конфигурирование и управление ОО в соответствии с эксплуатационной документацией.

Цель для среды функционирования ОО-3

Физическая защита ОО

Должна быть обеспечена защита от осуществления действий, направленных на нарушение физической целостности СВТ, на котором функционирует ОО.

Цель для среды функционирования ОО-4

Доверенная загрузка ОС

Должна быть обеспечена доверенная загрузка ОС (блокирование попыток несанкционированной загрузки, контроль доступа субъектов доступа к процессу загрузки, контроль целостности компонентов загружаемой операционной среды).

Цель для среды функционирования ОО-5

Обеспечение условий безопасного функционирования

Должны быть обеспечены необходимые ресурсы для выполнения функциональных возможностей безопасности операционной системы, хранения резервных копий, создаваемых операционной системой, а также защищенное хранение данных операционной системы и защищаемой информации.

Цель для среды функционирования ОО-6

Контроль установки программного обеспечения

Должно быть обеспечено ограничение на установку программного обеспечения и его компонентов, не задействованных в технологическом процессе обработки информации.

Цель для среды функционирования ОО-7

Доверенный маршрут

Должен обеспечиваться доверенный маршрут между ОС и пользователями ОС (администраторами, пользователями).

Цель для среды функционирования ОО-8

Доверенный канал

Должен обеспечиваться доверенный канал передачи данных между ОС и средствами вычислительной техники, на которых происходит обработка информации, а также с которых происходит их администрирование.

Цель для среды функционирования ОО-9

Защита от отключения

Должна быть обеспечена невозможность отключения (обхода) компонентов ОС.

Цель для среды функционирования ОО-10

Ограничение несанкционированного копирования информации, содержащейся в ОС

Должны быть реализованы меры, препятствующие несанкционированному копированию информации, содержащейся в ОС, на съемные машинные носители информации (или в другое место вне информационной системы).

В том числе должен осуществляться контроль вноса (выноса) в (из) контролируемую зону (контролируемой зоны) съемных машинных носителей информации.

Цель для среды функционирования ОО-11

Проверка устанавливаемых внешних модулей уровня ядра

Должна быть осуществлена проверка целостности внешних модулей уровня ядра, получаемых от заявителя (разработчика, производителя), перед их установкой в операционную систему.

Цель для среды функционирования ОО-12

Приоритизация процессов

Должно быть обеспечено выделение вычислительных ресурсов для процессов и (или) формируемых ими потоков данных в соответствии с их приоритетами.

Цель для среды функционирования ОО-13

Требования к персоналу-1

Лица, ответственные за эксплуатацию ОО, должны обеспечивать функционирование ОО, в точности руководствуясь эксплуатационной документацией.

Цель для среды функционирования ОО-14

Требования к персоналу-2

Лица, ответственные за эксплуатацию ОО, должны обеспечить, чтобы аутентификационная информация для каждой учетной записи пользователя ОС содержались в тайне и были недоступны лицам, не уполномоченным использовать данную учетную запись.

Цель для среды функционирования ОО-15

Генерация аутентификационной информации

Должна обеспечиваться возможность генерации (определения) аутентификационной информации с метрикой качества, обеспечивающей стойкость по отношению к нарушителю с высоким потенциалом нападения.

5.3. Обоснование целей безопасности

В таблице 5.1 приведено отображение целей безопасности для ОО на угрозы и политику безопасности.

Таблица 5.1 - Отображение целей безопасности для ОО на угрозы и политику безопасности.

| Цель безопасности-1 | Цель безопасности-2 | Цель безопасности-3 | Цель безопасности-4 | Цель безопасности-5 | Цель безопасности-6 | Цель безопасности-7 | Цель безопасности-8 | Цель безопасности-9 | |

|---|---|---|---|---|---|---|---|---|---|

| Угроза - 1 | Х | Х | |||||||

| Угроза - 2 | Х | ||||||||

| Угроза - 3 | Х | ||||||||

| Угроза - 4 | Х | Х | |||||||

| Угроза - 5 | Х | ||||||||

| Угроза - 6 | Х | ||||||||

| Угроза - 7 | Х | ||||||||

| Угроза - 8 | Х | Х | |||||||

| Угроза - 9 | Х | ||||||||

| Угроза - 10 | Х | ||||||||

| Угроза - 11 | Х | ||||||||

| Политика безопасности-1 | Х | ||||||||

| Политика безопасности-2 | Х | ||||||||

| Политика безопасности-3 | Х | ||||||||

| Политика безопасности-4 | Х | ||||||||

| Политика безопасности-5 | Х | ||||||||

| Политика безопасности-6 | Х | ||||||||

| Политика безопасности-7 | Х | ||||||||

| Политика безопасности-8 | Х | ||||||||

| Политика безопасности-9 | Х | ||||||||

| Политика безопасности-10 | Х | ||||||||

| Политика безопасности-11 | Х | ||||||||

| Политика безопасности-12 | Х | ||||||||

| Политика безопасности-13 | |||||||||

| Политика безопасности-14 | Х | ||||||||

| Политика безопасности-15 | Х |

Цель безопасности-1

Достижение этой цели безопасности необходимо для противостояния угрозам Угроза-1, Угроза-6, Угроза-7 и реализацией политики безопасности Политика безопасности-1, так как обеспечивает использование механизмов идентификации и аутентификации пользователей ОС.

Цель безопасности-2

Достижение этой цели безопасности необходимо для противостояния угрозам Угроза-1, Угроза-5, Угроза-8 и реализации политик безопасности Политика безопасности-3, Политика безопасности-4, Политика безопасности-15, так как обеспечивает: дискреционное и(или) ролевое управление доступом; возможность задания правил управления доступом, разрешающих или запрещающих доступ субъектов доступа к объектам доступа; контроль и проверку правомочности обращений субъектов доступа к объектам доступа.

Цель безопасности-3

Достижение этой цели безопасности необходимо для противостояния угрозам Угроза-4, Угроза-9, Угроза-10 и реализации политик безопасности Политика безопасности-6, Политика безопасности-7, Политика безопасности-10, так как обеспечивает: возможность обеспечения недоступности остаточной информации при распределении или освобождении ресурса памяти для исключения возможности несанкционированного доступа субъектов доступа к информации, обработка которой осуществлялась в рамках сеансов (сессий) других субъектов доступа; изоляцию программных модулей одного процесса (одного субъекта доступа) от программных модулей других процессов (других субъектов доступа); контроль установки, контроль запуска и контроль целостности компонентов программного обеспечения.

Цель безопасности-4

Достижение этой цели безопасности необходимо для реализации политики безопасности Политика безопасности-2, так как обеспечивает возможность выполнения определенной задачи системой реального времени в рамках заданных временных ограничений.

Цель безопасности-5

Достижение этой цели безопасности необходимо для противостояния угрозам Угроза-3, Угроза-4 и реализации политик безопасности Политика безопасности-8, Политика безопасности-9, так как обеспечивает: возможность восстановления функциональных возможностей безопасности и настроек (параметров) ОС после сбоев и отказов, а также сохранение штатного режима функционирования и (или) корректное восстановление штатного режима функционирования ОС при сбоях и ошибках; контроль целостности компонентов ОС и иных объектов файловой системы, а также возможность осуществления проверки правильности выполнения собственных функций безопасности.

Цель безопасности-6

Достижение этой цели безопасности необходимо для противостояния угрозам Угроза-2, Угроза-11 и реализации политики безопасности Политика безопасности-14, так как обеспечивает выделение вычислительных ресурсов в соответствии с приоритетами.

Цель безопасности-7

Достижение этой цели безопасности необходимо для противостояния угрозе Угроза-8 и реализации политики безопасности Политика безопасности-12, так как обеспечивает возможность регистрации событий, относящихся к возможным нарушениям безопасности, и ознакомления администратора с информацией о произошедших событиях.

Цель безопасности-8

Достижение этой цели безопасности необходимо для реализации политики безопасности Политика безопасности-5, так как обеспечивает возможность генерирования меток времени и (или) синхронизации системного времени.

Цель безопасности-9

Достижение этой цели безопасности необходимо для реализации политики безопасности Политика безопасности-11, так как обеспечивает возможность управления работой ОС и параметрами ОС со стороны администраторов.

6. Определение расширенных компонентов

В данном разделе ПЗ представлены расширенные компоненты для ОС.

6.1. Определение расширенных (специальных) компонентов функциональных требований безопасности объекта оценки

Для ОО определены компоненты функциональных требований безопасности, сформулированные в явном виде в стиле компонентов из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-2-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности" (расширенные (специальные) компоненты).

Компоненты функциональных требований безопасности, сформулированные в явном виде, представлены в приложении А к настоящему профилю защиты.

6.2. Определение расширенных (специальных) компонентов требований доверия к безопасности объекта оценки

Для ОО определены следующие расширенные (специальные) компоненты требований доверия к безопасности: ADV_IMP_EXT.3 "Реализация ОО", ALC_FPU_EXT.1 "Процедуры обновления программного обеспечения операционной системы", ALC_LCD_EXT.3 "Определенные разработчиком сроки поддержки", AMA_SIA_EXT.3 "Анализ влияния обновлений на безопасность операционной системы", AMA_SIA_EXT.6 "Анализ влияния внешних модулей уровня ядра на безопасность операционной системы" и AVA_CCA_EXT.1 "Анализ скрытых каналов", сформулированные в явном виде в стиле компонентов из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-3-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности".

Компоненты требований доверия к безопасности, сформулированные в явном виде, представлены в приложении Б к настоящему профилю защиты.

7. Требования безопасности

В данном разделе ПЗ представлены функциональные требования и требования доверия, которым должен удовлетворять ОО. Функциональные требования, представленные в настоящем ПЗ, основаны на функциональных компонентах из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-2-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности". Кроме того, в настоящий ПЗ включено ряд требований безопасности, сформулированных в явном виде (расширение национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-2-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности"). Требования доверия основаны на компонентах требований доверия из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-3-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности" и представлены в настоящем ПЗ в виде оценочного уровня доверия 3 (ОУД3), усиленного компонентами ADV_FSP.6 "Полная полуформальная функциональная спецификация с дополнительной формальной спецификацией", ADV_IMP.2 "Полное отображение представления реализации ФБО", ADV_TDS.6 "Полный полуформальный модульный проект с формальным представлением проекта на верхнем уровне", ALC_CMC.4 "Поддержка генерации, процедуры приемки и автоматизация", ALC_FLR.1 "Базовое устранение недостатков", ALC_TAT.1 "Полностью определенные инструментальные средства разработки", AVA_VAN.5 "Усиленный методический анализ", расширенного компонентами ADV_IMP_EXT.3 "Реализация ОО", ALC_FPU_EXT.1 "Процедуры обновления программного обеспечения операционной системы", ALC_LCD_EXT.3 "Определенные разработчиком сроки поддержки", AMA_SIA_EXT.3 "Анализ влияния обновлений на безопасность операционной системы", AMA_SIA_EXT.6 "Анализ влияния внешних модулей уровня ядра на безопасность операционной системы" и AVA_CCA_EXT.1 "Анализ скрытых каналов", сформулированными в явном виде (расширение национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-3-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности").

7.1. Функциональные требования безопасности объекта оценки

Функциональные компоненты из национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 15408-2-2013 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные компоненты безопасности", на которых основаны функциональные требования безопасности ОО, а также компоненты сформулированных в явном виде расширенных (специальных) требований приведены в таблице 7.1.

Таблица 7.1 - Функциональные компоненты, на которых основаны ФТБ ОО

| Идентификатор компонента требований | Название компонента требований |

|---|---|

| FAU_GEN.1 | Генерация данных аудита |

| FAU_SEL.1 | Избирательный аудит |

| FAU_SAR.1 | Просмотр аудита |

| FAU_STG.1 | Защищенное хранение журнала аудита |

| FAU_STG.3 | Действия в случае возможной потери данных аудита |

| FAU_STG.4 | Предотвращение потери данных аудита |

| FDP_ACC.1 | Ограниченное управление доступом |

| FDP_ACF.1 | Управление доступом, основанное на атрибутах безопасности |

| FDP_RIP.2 | Полная защита остаточной информации |

| FDP_RSI_EXT.1 | Управление установкой программного обеспечения |

| FDP_RSP_EXT.1 | Правила запуска компонентов программного обеспечения |

| FDP_RSP_EXT.2 | Контроль запуска компонентов программного обеспечения |

| FIA_UAU.2 | Аутентификация до любых действий пользователя |

| FIA_UID.2 | Идентификация до любых действий пользователя |

| FMT_MOF.1 | Управление режимом выполнения функций безопасности |

| FMT_MSA.1 | Управление атрибутами безопасности |

| FMT_MTD.1 | Управление данными функций безопасности |

| FMT_SMF.1 | Спецификация функций управления |

| FMT_SMR.1 | Роли безопасности |

| FPT_MTR_EXT.1 | Монитор обращений |

| FPT_APW_EXT.1 | Защита хранимой аутентификационной информации |

| FPT_ITC1 | Конфиденциальность экспортируемых данных функциональных возможностей безопасности объекта оценки при передаче |

| FPT_TST.1 | Тестирование функциональных возможностей безопасности |

| FPT_RCV.3 | Автоматическое восстановление без недопустимой потери |

| FPT_RCV.4 | Восстановление функции |

| FPT_STM.1 | Надежные метки времени |

| FPO_DFS_EXT.1 | Изоляция процессов |

| FPO_RIP_EXT.1 | Безопасное выделение областей оперативной памяти |

| FPO_RTM_EXT.1 | Обеспечение выполнения задачи в интервал времени |

| FPO_OBF_EXT.1 | Блокирование файлов процессами |

| FRU_PRS_EXT.3 | Приоритизация процессов |

7.1.1. Аудит безопасности (FAU)

| FAU_GEN.1 | Генерация данных аудита |

|---|---|

| FAU_GEN.1.1 | ФБО должны быть способны генерировать запись аудита для следующих событий, потенциально подвергаемых аудиту: а) запуск и завершение выполнения функций аудита; б) все события, потенциально подвергаемые аудиту, на базовом уровне аудита; в) [события, приведенные во втором столбце таблицы 7.2, а также [назначение: другие специально определенные события, потенциально подвергаемые аудиту]]. |

| FAU_GEN.1.2 | ФБО должны регистрировать в каждой записи аудита, по меньшей мере, следующую информацию: а) дату и время события, тип события, идентификатор субъекта доступа (если применимо) и результат события (успешный или неуспешный); б) для каждого типа событий, потенциально подвергаемых аудиту, из числа определенных в функциональных компонентах, которые включены в ПЗ и (или) ЗБ, [назначение: другая относящаяся к аудиту информация]. |

Таблица 7.2 - События, подлежащие аудиту

| Компонент | Событие | Детализация |

|---|---|---|

| FAU_GEN.1 | Запуск и завершение выполнения функций аудита | |

| FMT_MOF.1 | Все модификации политики аудита | |

| FMT_MTD.1 | Все модификации аутентификационной информации | Смена значений аутентификационной информации |

| FMT_MOF.1 FMT_MSA.1 FMT_MTD.1 | Полнотекстовая запись привилегированных команд (команд, управляющих системными функциями) | |

| FPO_DFS_EXT.1 | Сбои в работе механизма изоляции процессов |

| Зависимости: | FPT_STM.1 Надежные метки времени. |

|---|---|

| FAU_SAR.1 | Просмотр аудита |

| FAU_SAR.1.1 | ФБО должны предоставлять [назначение: роли администраторов в соответствии с FMT_SMR.1] возможность читать [назначение: список информации аудита] из записей аудита. |

| FAU_SAR.1.2 | ФБО должны предоставлять записи аудита в виде, позволяющем администратору воспринимать содержащуюся в них информацию. |

| Зависимости: | FAU_GEN.1 Генерация данных аудита. |

| FAU_SEL.1 | Избирательный аудит |

| FAU_SEL.1.1 | ФБО должны быть способны к осуществлению выбора совокупности событий, подвергающихся аудиту, из совокупности событий, потенциально подвергаемых аудиту, базируясь на следующих атрибутах: а) идентификатор объекта доступа, идентификатор субъекта доступа, [выбор: идентификатор пользователя ОС, тип события]; б) [назначение: список дополнительных атрибутов, на которых основана избирательность аудита]. |

| Зависимости: | FAU_GEN.1 Генерация данных аудита; FMT_MTD.1 Управление данными ФБО. |

| FAU_STG.1 | Защищенное хранение журнала аудита |

| FAU_STG.1.1 | ФБО должны защищать хранимые записи аудита в журнале регистрации событий безопасности ОС от несанкционированного удаления. |

| FAU_STG.1.2 | ФБО должны быть способны [выбор, (выбрать одно из): предотвращать, выявлять] несанкционированную модификацию хранимых записей аудита в журнале регистрации событий безопасности ОС. |

| Зависимости: | FAU_GEN.1 Генерация данных аудита. |

| FAU_STG.3 | Действия в случае возможной потери данных аудита |

| FAU_STG.3.1 | ФБО должны выполнить [назначение: действия, которые нужно предпринять в случае возможного сбоя хранения журнала регистрации событий безопасности ОС], если журнал регистрации событий безопасности ОС превышает [назначение: принятое ограничение]. |

| Зависимости: | FAU_STG.1 Защищенное хранение журнала аудита. |

| FAU_STG.4 | Предотвращение потери данных аудита |

| FAU_STG.4.1 | ФБО должны [выбор (выбрать одно из): "предотвращать события, подвергающиеся аудиту, исключая предпринимаемые уполномоченным привилегированным субъектом доступа", "записывать поверх самых старых хранимых записей аудита", "записывать действия уполномоченных привилегированных субъектов доступа поверх старых хранимых записей аудита"], обеспечивать возможность передавать данные аудита для внешнего хранения и [назначение: другие действия, которые нужно предпринять в случае возможного сбоя хранения журнала регистрации событий безопасности ОС] при переполнении журнала регистрации событий безопасности ОС. |

| Зависимости: | FAU_STG.1 Защищенное хранение журнала аудита. |

7.1.2. Защита данных пользователя (FDP)

| FDP_ACC.1(1) | Ограниченное управление доступом |

|---|---|

| FDP_ACC.1.1(1) | ФБО должны осуществлять [политику дискреционного управления доступом] для [назначение: список субъектов доступа и объектов доступа]. |

| Зависимости: | FDP_ACF.1(1) Управление доступом, основанное на атрибутах безопасности. |

| Замечания по применению: компонент FDP_ACC.1(1) включается в ЗБ, если в Политике безопасности-2 и Цели безопасности-2 определена реализация дискреционного метода управления доступом. | |

| FDP_ACC.1(2) | Ограниченное управление доступом |

| FDP_ACC.1.1(2) | ФБО должны осуществлять [политику ролевого управления доступом] для [назначение: список ролей и объектов]. |

| Зависимости: | FDP_ACF.1(2) Управление доступом, основанное на атрибутах безопасности. |

| Замечания по применению: компонент FDP_ACC.1(2) включается в ЗБ, если в Политике безопасности-2 и Цели безопасности-2 определена реализация ролевого метода управления доступом. | |

| FDP_ACF.1(1) | Управление доступом, основанное на атрибутах безопасности (дискреционное управление доступом к объектам ОС) |

| FDP_ACF.1.1(1) | ФБО должны осуществлять [политику дискреционного управления доступом] к объектам, основываясь на [назначение: список доступа и объектов доступа, находящихся под управлением политики дискреционного управления доступом, и для каждого из них - относящиеся к политике дискреционного управления доступом атрибуты безопасности или именованные группы атрибутов безопасности]. |

| FDP_ACF.1.2(1) | ФБО должны осуществлять следующие правила определения того, разрешена ли операция управляемого субъекта доступа на управляемом объекте доступа: [назначение: правила управления доступом управляемых субъектов доступа к управляемым объектам доступа с использованием управляемых операций на них, основанные на списках контроля доступа]. |

| FDP_ACF.1.3(1) | ФБО должны явно разрешать доступ субъектов к объектам, основываясь на следующих дополнительных правилах: [нет]. |

| FDP_ACF.1.4(1) | ФБО должны явно отказывать в доступе субъектов к объектам, основываясь на следующих дополнительных правилах: [назначение: правила, основанные на атрибутах безопасности, которые явно запрещают доступ субъектов доступа к объектам доступа]. |

| Зависимости: | FDP_ACC.1(1) Ограниченное управление доступом; FMT_MSA.3 Инициализация статических атрибутов. |

| Замечания по применению: компонент FDP_ACF.1(1) включается в ЗБ, если в Политике безопасности-2 и Цели безопасности-2 определена реализация дискреционного метода управления доступом. | |

| FDP_ACF.1(2) | Управление доступом, основанное на атрибутах безопасности (ролевое управление доступом к объектам ОС) |

| FDP_ACF.1.1(2) | ФБО должны осуществлять [политику ролевого управления доступом] к объектам, основываясь на [назначение: список ролей и объектов, находящихся под управлением политики ролевого управления доступом, и для каждого из них - относящиеся к политике ролевого управления доступом атрибуты безопасности или именованные группы атрибутов безопасности]. |

| FDP_ACF.1.2(2) | ФБО должны осуществлять следующие правила определения того, разрешена ли операция управляемого субъекта доступа на управляемом объекте: [назначение: правила управления доступом управляемых ролей к управляемым объектам с использованием управляемых операций на них, основанные на списках прав доступа]. |

| FDP_ACF.1.3(2) | ФБО должны явно разрешать доступ субъектов доступа к объектам доступа, основываясь на следующих дополнительных правилах: [нет]. |

| FDP_ACF.1.4(2) | ФБО должны явно отказывать в доступе субъектов доступа к объектам доступа, основываясь на следующих дополнительных правилах: [назначение: правила, основанные на атрибутах безопасности, которые явно запрещают доступ ролей к объектам]. |

| Зависимости: | FDP_ACC.1(2) Ограниченное управление доступом; FMT_MSA.3 Инициализация статических атрибутов. |

| Замечания по применению: компонент FDP_ACF.1(2) включается в ЗБ, если в Политике безопасности-2 и Цели безопасности-2 определена реализация ролевого метода управления доступом. | |

| FDP_RIP.2 | Полная защита остаточной информации |

| FDP_RIP.2.1 | ФБО должны обеспечить недоступность любого предыдущего информационного содержания ресурсов при [выбор: распределение ресурса, освобождение ресурса] для всех объектов. |

| Зависимости: | отсутствуют. |